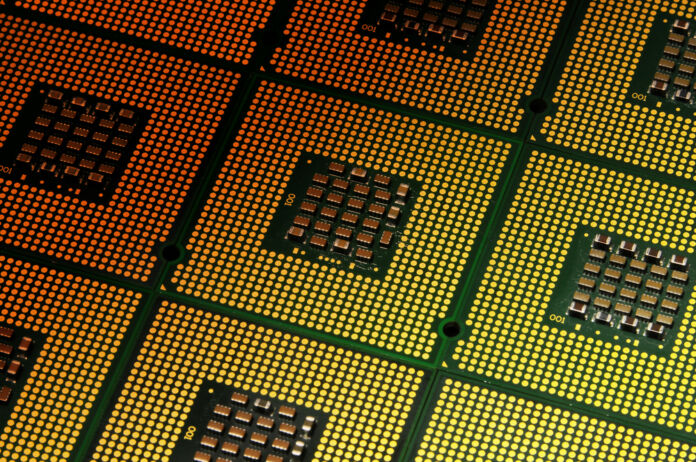

ឈីបមកពីក្រុមហ៊ុន Intel និងក្រុមហ៊ុន AMD រងការវាយប្រហារ ដែលមានមូលដ្ឋាននៅលើ Spectre មួយផ្សេងទៀត។ ជាការឆ្លើយតបចំពោះការរកឃើញនេះ ក្រុមហ៊ុនទាំងពីរបានចាប់ផ្តើមចាត់វិធានការណ៍ដើម្បីការពារការវាយប្រហារថ្មីដែលគេហៅថា Retbleed។

អ្នកស្រាវជ្រាវមកពីក្រុមហ៊ុន ETH Zurich បានលើកឡើងថា ភ្នាក់ងារគំរាមកំហែង Retbleed អាចបំពានលើចំណុចងាយរងគ្រោះចំនួន២ ដើម្បីទាញយកព័ត៌មានសំខាន់ និងលេខកូដសម្ងាត់ពីមេម៉ូរ៉ី។ គេដឹងថាចំណុចងាយរងគ្រោះទាំងពីរមានកូដ CVE-2022-29900 និង CVE-2022-29901។ សម្រាប់ផលប៉ះពាល់កើតឡើងចំពោះ ក្រុមហ៊ុន Intel និងក្រុមហ៊ុន AMD មានដូចជាឈីប AMC Zen 1 ឈីប Zen 1+ ឈីប Zen 2 និងឈីប Intel Core generation 6-8។ គេទើបតែរកឃើញការវាយប្រហារប្រភេទនេះនៅរយៈពេលតិចជាងមួយខែ បន្ទាប់ពីបានរកឃើញការវាយប្រហារ Hertzbleed។ ការវាយប្រហារថ្មីនេះអាចគេចផុតពីប្រព័ន្ធការពារ Retpolines ដែលត្រូវបានណែនាំក្នុងឆ្នាំ2018 ដើម្បីការពារការវាយប្រហារ Spectre-Branch Target Injection (BTI)។ អ្នកស្រាវជ្រាវបានពន្យល់ថា វាមិនដូចប្រភេទវាយប្រហារមុននោះទេ ដោយវាត្រូវបានបង្កឡើងសម្រាប់ការបំពានដោយប្រយោល ឬការហៅទូរស័ព្ទ។ ការបំពាន Retbleed ត្រឡប់ការណែនាំ (Instruction) ដើម្បីធ្វើឱ្យខូចប្រព័ន្ធការពាររបស់ Spectre-BTI ។

ទាំងក្រុមហ៊ុន Intel និងក្រុមហ៊ុន AMD បានផ្តល់យន្តការសំខាន់ៗមួយចំនួន។ ការចែកចាយលីនុចសំខាន់ៗកំពុងត្រូវបានរៀបចំ។ ក្រុមហ៊ុន Intel កំពុងធ្វើការជាមួយសហគមន៍ Linux និងអ្នកលក់ Virtual Machine Manager (VMM) ដើម្បីផ្តល់ឱ្យអតិថិជននូវការណែនាំបន្ថែម។ ចំណែកឯ ក្រុមហ៊ុន AMD បានណែនាំឱ្យអ្នកផ្គត់ផ្គង់កម្មវិធីពិចារណាចាត់វិធានការបន្ថែមដើម្បីជួយការពារការវាយប្រហារដែលប្រឆាំងនឹង Spectre។ លើសពីនេះទៀត អ្នកប្រើប្រាស់ត្រូវបានណែនាំឱ្យធ្វើបច្ចុប្បន្នភាពប្រព័ន្ធប្រតិបត្តិការ កម្មវិធីបង្កប់ និងមីក្រូកូដ៕

ប្រែសម្រួល៖ប៉ោក លក្ខិណា

ប្រភពព័ត៌មាន cyware ចុះផ្សាយថ្ងៃទី១៤ ខែកក្កដា ឆ្នាំ២០២២