អ្នកស្រាវជ្រាវសន្តិសុខសាយប័របានបង្ហាញប្រាប់ពីកម្មវិធីផ្តល់ប្រាក់កម្ចីចំនួន ១៨ សម្រាប់ដំណើរការលើប្រព័ន្ធ Android នៅលើ Google Play Store ដែលត្រូវបានដោនឡូតមិនតិចជាង ១២លានដងនោះទេ។ក្រុមហ៊ុន ESET បានថ្លែងថា បើទោះជាកម្មវិធីផ្តល់នូវប្រាក់កម្ចីទាំងនោះមើលទៅគួរឱ្យចាប់អារម្មណ៍ ប៉ុន្តែការពិតសេវាទាំងអស់នោះត្រូវបានបង្កើតឡើងដើម្បីឆបោកអ្នកប្រើប្រាស់ជាមួយនឹងការផ្តល់នូវប្រាក់កម្ចី និងលួចប្រមូលព័ត៌មានផ្ទាល់ខ្លួន និងព័ត៌មានហិរញ្ញវត្ថុរបស់ជនរងគ្រោះ ដើម្បីទាញយកប្រយោជន៍ និងទីបញ្ចប់ជម្រិតទារប្រាក់ពីជនរងគ្រោះវិញ។

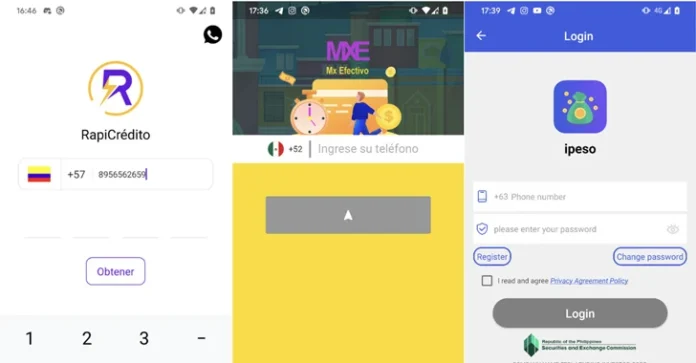

ក្រុមហ៊ុនសន្តិសុខសាយប័រ Slovak កំពុងតែតាមដានកម្មវិធីទាំងនេះមានឈ្មោះថា SpyLoan ហើយក៏បានរកឃើញថាកម្មវិធីផ្តល់ប្រាក់កម្ចី នេះត្រូវបានបង្កើតឡើងដើម្បីតម្រង់ទិសទៅរកក្រុមអ្នកខ្ចីប្រាក់អាទិភាពដែលមានទីតាំងនៅអាស៊ីអាគ្នេយ៍ អាព្រិក និងអាមេរិកឡាទីន។ បញ្ជីឈ្មោះនៃកម្មវិធីទាំងនោះដែលត្រូវកត់ត្រាដោយក្រុមហ៊ុន Google រួមមាន៖ AA Kredit, Amor Cash, Oro Prestamo, Cashwow, CrediBus Prestamos de credito, PrestamosCredito, Prestamos De Credito, ยืมด้วยความมั่นใจ, Go Credito, Instantaneo Prestamo, Cartera grande, Rapido Credito, Finupp Lending, 4S Cash, TrueNaira, EasyCash និង สินเชื่อปลอดภัย។

សារ SMS និង Social Media Channels ដូចជា Twintter, Facebook និង YouTube ដើរតួជាមធ្យោបាយសម្រាប់ឆ្លងកាត់ បើទោះជាកម្មវិធីទាំងនេះមានផ្តល់ជូន (Available) សម្រាប់ការដោនឡូតពីគេហទំព័រឆបោក និងហាងកម្មវិធី Third-Party App Stores ក្តី។ អ្នកស្រាវជ្រាវសុវត្ថិភាព ESET បានថ្លែងថា សេវាទាំងនេះមិនបានផ្តល់នូវជម្រើសស្នើសុំប្រាក់កម្ចីតាមរយៈការប្រើប្រាស់គេហទំព័រនោះទេ ដោយសារតាមរយៈកម្មវិធី Browser ទាំងនោះ ហេគឃ័រមិនអាចចូលប្រើទិន្នន័យសំខាន់ៗរបស់អ្នកប្រើប្រាស់ដែលត្រូវបានរក្សាទុកនៅលើទូរស័ព្ទដៃបានទេ និងតម្រូវឱ្យមានការទាមទារជាក់លាក់ (Blackmailing) ថែមទៀត។ កម្មវិធីទាំងនេះជាផ្នែកមួយនៃគ្រោងការណ៍ដ៏ធំដែលមានតាំងពីឆ្នាំ២០២០ ហើយបន្ថែមលើកម្មវិធីជាង ៣០០ សម្រាប់ប្រព័ន្ធ Android និង iOS ដែលក្រុមហ៊ុន Kaspersky, Lookout និង Zimperium បានរកឃើញការពីឆ្នាំមុន និងក៏បានកេងចំណេញលើជនរងគ្រោះតាមរយៈការផ្តល់នូវប្រាក់កម្ចីរហ័ស ដោយនៅក្នុងកិច្ចសន្យាខ្ចីប្រាក់ តម្រូវឱ្យពួកគេផ្តល់សិទ្ធិចូលប្រើព័ត៌មានសំខាន់ៗ ដូចជា Contact និងសារ SMS ជាដើម។ ក្រៅពីប្រមូលព័ត៌មានពីឧបករណ៍ដែលត្រូវបានគ្រប់គ្រង ហេគឃ័ររបស់កម្មវិធី SpyLoan ក៏បានប្រើ Blackmail និងយុទ្ធសាស្រ្តបៀតបៀនកេរ្តិ៍ខ្មាស់ដើម្បីដាក់សម្ពាធលើជនរងគ្រោះឱ្យបង់ប្រាក់ដោយគំរាមថានឹងបញ្ចេញរូបភាព និងវីដេអូរបស់ជនរងគ្រោះទៅលើបណ្តាញសង្គម (Social Media Platforms)។

មានសារមួយត្រូវបានកត់សម្គាល់ដោយសារព័ត៌មាន The Hacker News និងបានបង្ហោះនៅលើ Google Play Help Community កាលពីដើមខែកុម្ភៈពីអ្នកប្រើប្រាស់នៅប្រទេស Nigeria បានរិះគន់ចំៗលើកម្មវិធី EasyCash ថា ការក្លែងបន្លំផ្តល់ប្រាក់កម្ចីដល់ជនរងគ្រោះរបស់ពួកគេជាមួយនឹងអាត្រាការប្រាក់ខ្ពស់ហួសហេតុ និងបង្ខំឱ្យជនរងគ្រោះបង់ការប្រាក់ ដោយប្រើការគំរាមគំហែងថានឹងបង្ខូចកេរ្តិ៍ឈ្មោះ នៅពេលដែលហេគឃ័រមានអាសយដ្ឋាន និងឈ្មោះកូនបំណុលរួមទាំងលេខសម្គាល់ធនាគារ (BVN) ហើយពួកហេគឃ័រនៅតែដាក់សម្ពាធ និងបំភ័យធ្វើឱ្យជនរងគ្រោះស្លន់ស្លោ។ ជាងនេះទៀត កម្មវិធីទាំងនេះប្រើគោលការណ៍ឯកជនខុស (Misleading Privacy Policies) ដើម្បីពន្យល់ពីហេតុផលដែលពួកគេត្រូវការសិទ្ធិចូលប្រើ Media Files, កាមេរា, Calendar, Contacts, Call Logs និងសារ SMS របស់ជនរងគ្រោះ។ កម្មវិធីខ្លះនៅក្នុងចំណោមកម្មវិធីឆបោកទាំងនោះក៏មានលីងទៅកាន់គេហទំព័រក្លែងក្លាយ ដែលពោរពេញទៅដោយរូបថតការិយាល័យ (Office) និង Stock Images ដែលមានបំណងធ្វើឱ្យប្រតិបត្តិការរបស់ពួកគេមើលទៅស្របច្បាប់។

ដើម្បីកាត់បន្ថយគ្រោះថ្នាក់ដែលផុសដោយការគំរាមកំហែង Spyware Threats បែបនេះ អ្នកស្រាវជ្រាវបានផ្តល់យោបល់ឱ្យប្រើប្រាស់ជាមួយនឹងប្រភពផ្លូវការប្រសិនបើចង់ដោនឡូតកម្មវិធី និងត្រូវផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវសម្រាប់ការផ្តល់ជូនបែបនេះ ក៏ដូចជាយកចិត្តទុកដាក់ពិនិត្យ និងការអនុញ្ញាត (Permissions) មុនពេលដំឡើង។ អ្នកស្រាវជ្រាវបានថ្លែងថា កម្មវិធីឆបោក SpyLoan ផ្តល់ជូនដូចជា ការរំលឹកពីហានិភ័យដែលអ្នកខ្ចីត្រូវប្រឈមនៅពេលស្វែងរកសេវាកម្មហិរញ្ញវត្ថុតាមអ៊ីនធឺណិត។ កម្មវិធីឆបោកទាំងនេះបានធ្វើការកេងចំណេញលើទំនុកចិត្តរបស់អ្នកប្រើប្រាស់ចំពោះការផ្តល់នូវប្រាក់កម្ចីស្របច្បាប់ ដោយប្រើតិចនិកទំនើបដើម្បីបញ្ឆោត និងលួចព័ត៌មានផ្ទាល់ខ្លួនរបស់ជនរងគ្រោះ។ ក្រៅពីនោះនៅមានកម្មវិធីមេរោគធនាគារដំណើរការលើប្រព័ន្ធ Android Banking Trojan ដែលបន្លំជាកម្មវិធី Free Moving Streaming App និងភ្ជាប់ជាមួយនូវសមត្ថភាព Upgrade ដូចជាការលួច Screen Content, Downloading Runtime Modules, និង Overlay Injection ដើម្បីទាញយកព័ត៌មានសម្ងាត់ពីកម្មវិធី (Applications) គោលដៅ បន្ថែមពីលើការប្រើប្រាស់ JsonPacker ដើម្បីលាក់លេខកូដព្យាបាទរបស់វា។ ក្រុមហ៊ុន Cyble បានថ្លែងថា ការផ្លាស់ប្តូររបស់មេរោគ (Malware) គឺដើម្បីធ្វើការវាយប្រហារ វាប្រើប្រាស់ JsonPacker សម្រាប់ច្របល់កូដ និងឥរិយាបថរបស់វាជាមួយនឹង Command និង Control Server បង្ហាញពីការយកចិត្តទុកដាក់របស់ហេគឃ័រក្នុងការកែយុទ្ធសាស្រ្តរបស់ពួកគេ៕

https://thehackernews.com/2023/12/spyloan-scandal-18-malicious-loan-apps.html

ប្រភពព័ត៌មាន៖ ថ្ងៃទី១១ ខែធ្នូ ឆ្នាំ២០២៣

ប្រែសម្រួលដោយ៖ កញ្ញា