នៅលើបណ្តាញInternetជាកន្លែងដែលផ្តល់នូវសារៈប្រយោជន៍ជាច្រើន ហើយវាក៏ជាកន្លែងដែលគ្រោះថ្នាក់បំផុតផងដែរ។ ក្រៅពីមនុស្សដែលចូលរួមផ្តល់ជាប្រយោជន៍ហើយ វាក៏ជាកន្លែងដែលក្រុមមនុស្សអាក្រក់តែងតែយាយីរាល់ថ្ងៃ។

ក្រុម Hacker ទាំងនោះនៅតែរង់ចាំមើលជានិច្ចនៅពេលដែលោកអ្នកមានការធ្វេសប្រហែសណាមួយ ពួកគេនឹងវាយប្រហារមកជាមិនខាន។ របៀបដែលពួកគេវាយប្រហារមកលើជនរងគ្រោះ មានច្រើនវិធី និងច្រើនសណ្ឋាន។ ថ្ងៃនេះ Thekhmerherald សូមណែនាំអំពីមេរោគមួយប្រភេទឈ្មោះថា Malware ដែលតែងតែកើតឡើងជាញឹកញាប់។

តើ Malware ជាអ្វី? Malware មកពីពាក្យពេញថា malicious software គឺជាពពួកកម្មវិធី ឬ file ដែលបង្ករគ្រោះថ្នាក់ទៅកាន់កុំព្យូទ័ររបស់អ្នកប្រើប្រាស់។ ប្រភេទនៃ malware មានដូចជា viruses, worms, Trojan horses និង spyware។ មេរោគទាំងអស់នេះអាចធ្វើសកម្មភាពច្រើនយ៉ាងដូចជា លួចទិន្ន័យ ចាក់សោរឬលុបទិន្ន័យសំខាន់ៗ ចាប់ជំរិតឯកសារ ចាប់ជំរិតកុំព្យូទ័រ ឬក៏តាមដានសកម្មភាពរបស់អ្នកប្រើប្រាស់កុំព្យូទ័រដោយគ្មានការអនុញ្ញាត។

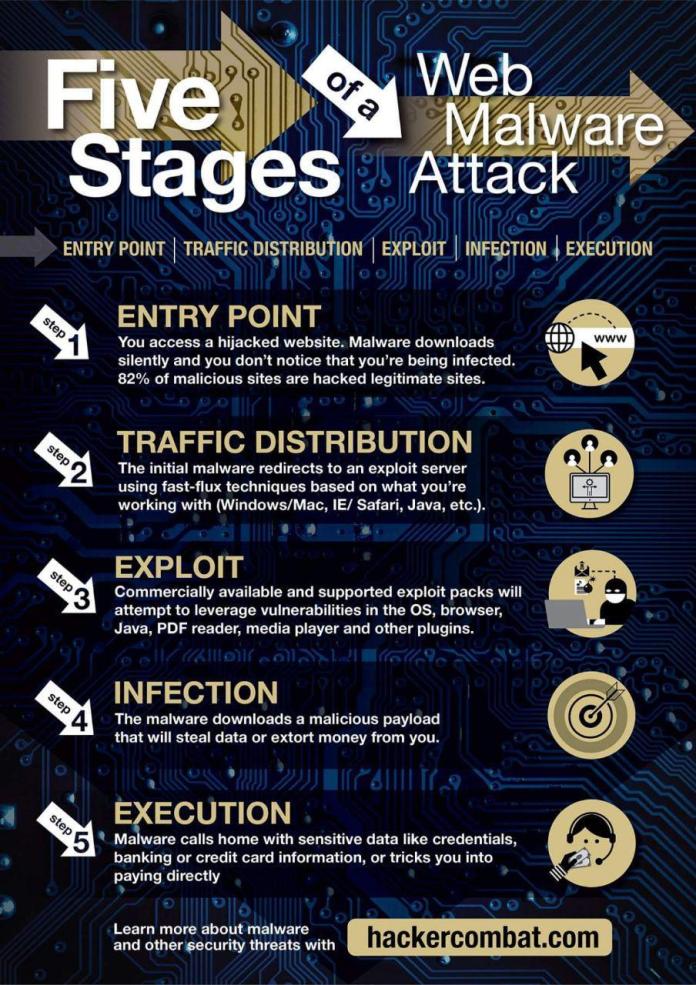

ខាងក្រោមនេះ Thekhmerherald សូមណែនាំពីសកម្មភាពទាំង៥ ដែលmalwareធ្វើសកម្មភាពវាយលុយមកលើកុំព្យូទ័រជនរងគ្រោះ៖

១. ការជ្រៀតចូល (Entry Point)

ការជ្រៀតចូលរបស់វាគឺកើតឡើងភាគច្រើនដោយចៃដន្យ ឬចេតនា។ កើតឡើយដោយចៃដន្យគឺនៅពេលដែលយើងចុចទៅលើតំណរ ឬបើកម្មវិធីណាមួយដោយគ្មានបំណង។ ចំពោះដោយចេតនា គឺយើងដឹងថាវេបសាយ ឬកម្មវិធីនោះ(ភាគច្រើនជា crack, patch, keygen…) មានមេរោគហើយក៏នៅតែចុចបើកវា។ នៅពេលដែលយើងបើកកម្មវិធីឬចុចចូលវេបសាយមានផ្ទុកមេរោគហើយ វានឹងតម្លើងខ្លួនវាដោយស្ងៀមស្ងាត់នៅក្នុងម៉ាស៊ីនកុំព្យូទ័រ។ ម្ចាស់ម៉ាស៊ីនមិនអាចដឹងទេថា ម៉ាស៊ីនរបស់ខ្លួនកំពុងតែឆ្លងមេរោគ។

២. ទាក់ទងទៅមេបញ្ជការ (Traffic Distribution)

បន្ទាប់ពីចម្លងខ្លួនចូលហើយ វានឹងទាក់ទងទៅកាន់មេបញ្ជាការរបស់ខ្លួនវាគឺជា Exploit server (ម៉ាស៊ីនមេដែលគ្រប់គ្រងប្រតិបត្តិការ) ដោយវិធីវៃរហ័ស(Fast-flux) អាស្រ័យទៅលើ platform ដែលវាតម្លើងខ្លួន(Windows/Mac, IE/Safari, Java…)។

៣. ពង្រីកឥទ្ធិពល (Exploit)

ពេលទាក់ទងជាមួយមេបញ្ជាការដឹងគ្នារួចហើយ វានឹងបន្តពង្រីកឥទ្ធិពលរបស់ខ្លួន។ វាលែងសំងំលាក់ខ្លួនទៀតហើយ វានឹង

- បង្ហាញខ្លួនវានៅក្នុង browser (ជាផ្ទាំងពាណិជ្ជកម្មផ្សេងៗ)

- បង្ហាញខ្លួននៅក្នុង OS លោតជាផ្ទាំងកម្មវិធីរំខាន

- បង្ហាញខ្លួននៅក្នុងកម្មវិធី Office

- បង្ហាញខ្លួនក្នុង PDF Reader

- បង្ហាញខ្លួនក្នុងកម្មវិធីចាក់ចម្រៀង

- និងទីន្លែងជាច្រើនទៀតដែលប្រើប្រាស់ plugin គឺអាចបង្ហាញបានទាំងអស់ អាស្រ័យទៅលើមេបញ្ជាការរបស់វា បញ្ជាមក

៤. ចាប់ផ្តើមរាតត្បាត (Infection)

ពេលដែលវាបង្ហាញខ្លួគ្រប់ទីកន្លែងហើយ វានឹងតម្លើងមុខងារដែលអាចលួចយកទិន្ន័យ ឬក្លែងបន្លំយកលុយពីលោកដោយផ្ទាល់និងដោយប្រយោល តាមវិធីផ្សេងៗ។

៥. វាយលុកសម្លាប់ (Execute)

ពេលដែលវាប្រមូលបានទិន្ន័យគ្រប់យ៉ាងដែលវាត្រូវការ ឬទិន្ន័យសំខាន់ៗដូចជា គណនីនិងពាក្យសំងាត់ចូលវេបសាយ និងប្រព័ន្ធផ្សេង លេខកូដធនាគារ លេខcredit card ព័ត៌មានVISA, MASTER ឬបញ្ឆោតឲ្យលោកអ្នកទិញអ្វីមួយដោយផ្ទាល់ (ផលិតផលក្លែងក្លាយ) តែម្តង។ ពេលនេះម្ចាស់កុំព្យូទ័រគឺក្លាយជាជនរងគ្រោះ១០០%តែម្តង ហើយបាត់បង់គ្រប់យ៉ាងមិនថាព័ត៌មានផ្ទាល់ខ្លួន និងលុយកាក់នោះឡើយ។