តួអង្គគំរាមកំហែងបំផ្លាញកម្មវិធី Android ដ៏ពេញនិយមក្នុង Google play ដែលកម្មវិធីមានការ ដំឡើងច្រើនជាង ៥០ លានដងដើម្បីផ្តល់ឱ្យមេរោគ Triout Android ។ កញ្ចប់កម្មវិធីពេញ និយម “com.psiphon3” ដែលគេស្គាល់ថា ប្រើសម្រាប់ផ្តល់ការចូលដំណើរការលើមាតិកា អ៊ីនធឺណិតដើម្បីបំពានដោយអ្នកវាយប្រហារហើ យពួកគេធ្វើប្រតិបត្តិការឡើងវិញជាមួយ នឹងគ្រោងការណ៍ spyware ។

ក្រុមអ្នកស្រាវជ្រាវផ្នែកសន្តិសុខពីក្រុមហ៊ុន Bitdefender រកឃើញកំណែថ្មីនៃកម្មវិធីដែលផ្សព្វផ្សាយពពួកមេរោគនេះ។កម្មវិធីស្របច្បាប់ដើមត្រូវគេផ្សាយជាឧបករណ៍ឯកជនមួយដែលអាចអនុញ្ញាតឱ្យចូលប្រើអ៊ិនធឺណិតដោយបើកចំហរនៅពេលដែលកញ្ចប់កម្មវិធីចារកម្ម Triout នោះបម្រើគោលបំណងផ្សេង។

កម្មវិធីមេរោគមិនត្រូវ បានចែកចាយតាម Google Play ទេប៉ុន្តែវាគឺតាមរយៈហាងលក់កម្មវិធីទីបី ហើយអ្នកវាយ ប្រហារប្រមូលវាជាមួយសមាសភាគ Adware (Google Ads, InMobi Ads, Mopub Ads) ដើម្បី បង្កើតប្រាក់ចំណូល។ មេរោគ Triware របស់ Android លាក់នូវអាទិភាពរបស់ខ្លួនក្នុងឧបករណ៍ និងអាចប្រមូលការហៅទូរស័ព្ទដោយចូលសារអត្ថបទ វីឌីអូ ថតរូបភាព សូម្បីតែ ប្រមូលកូអរដោនេ GPS និងបញ្ជូនពួកគេទៅកាន់ម៉ាស៊ីនមេបញ្ជា និងត្រួតត្រាគ្រប់គ្រង ដោយអ្នកវាយប្រហារ។

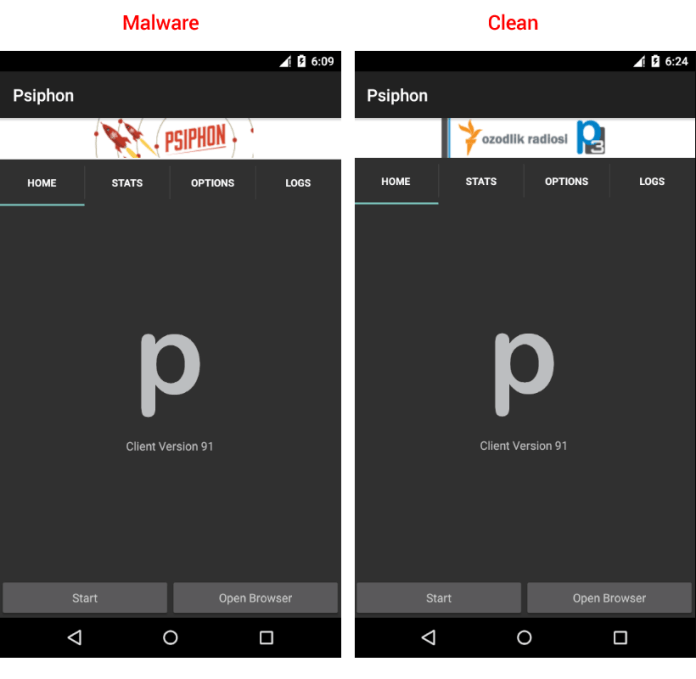

យោងតាមប្រភពក្រុមអ្នកស្រាវជ្រាវបង្ហាញឱ្យដឹងថា ទាំងកម្ម វិធីដែលមានភាពមិនច្បាស់លាស់ និងស្របច្បាប់មានចំណុចប្រទាក់អ្នកប្រើដូច ៗ គ្នាហើយអ្នកវាយប្រហារគ្រាន់តែបង្កប់នូវសមាសធាតុ spyware Triout តែប៉ុណ្ណោះ។ កំណែបច្ចុប្បន្ននៃកម្មវិធីស្របច្បាប់គឺ v241 និងអ្នកវាយប្រហារបំពានកម្មវិធី v91 ។

ម៉ាស៊ីនបម្រើ C & C ថ្មីដែល Triot ទាញយកព័ត៌មាននៅតែអាចដំណើរការ ហើយវាចង្អុល ទៅវ៉ិបសាយរបស់បារាំងដែលទាក់ទងនឹង magicdeal[.]fr ។ អ្នកស្រាវជ្រាវសរុបថា ខណៈដែលក្រាហ្វិក spyware Triple ហាក់បីដូចជាមិនមានការប្រែប្រួលផ្នែកកូដឬសមត្ថភាព ការពិតគឺថា គំរូថ្មីកំពុងបង្ហាញឡើង ហើយអ្នកដែលគំរាមកំហែងអ្នកប្រើកំពុងប្រើកម្មវិធីដ៏ ពេញនិយមបំផុតដើម្បីបញ្ចេញមេរោគ៕

ប្រភពព័ត៌មាន៖

https://gbhackers.com/hreat-actors-tainted-app-triout/