ក្រុមអ្នកស្រាវជ្រាវរកឃើញមេរោគថ្មីមួយដែលអាចគេចផុតពីប្រព័ន្ធការពារសុវត្ថិភាពអ៊ីម៉េល និងការឆ្លងមេរោគ។ វាជារឿងធម្មតាអ្នកគំរាមកំហែងសាបព្រោះមេរោគតាមរយៈ យុទ្ធនាការអ៊ីម៉េលនិងនៅខណៈពេលជាមួយគ្នាអ្នកផ្តល់សេវាអ៊ីម៉េលនៅតែបន្តប្រយុទ្ធជាមួយពួកមេរោគ។

ប៉ុន្តែអ្នកវាយប្រហារដែលប្រើបច្ចេកទេសស្មុគ្រស្មាញដើម្បីគេចពីប្រព័ន្ធសុវត្តិភាពអាចមានភាពជោគជ័យពីការឆ្លងមេរោគនេះ។ ក្នុងករណីនេះអ៊ីម៉ែល malspam ត្រូវគេបញ្ជូនទៅជនរងគ្រោះ ដែលអ្នកប្រើប្រាស់ទាញយកដោយស្វ័យប្រវត្តិជាមួយនឹង កន្ទុយឯកសារ .doc។ ការវាយប្រហារនេះប្រើភាពខុសគ្នារបស់បន្ទាត់ប្រធានបទផ្សេងៗ គ្នាដូចជាអ៊ីម៉េល អាសយដ្ឋានអ៊ីម៉េល ដោយបង្ហាញឈ្មោះក្លែងក្លាយ និង URL គោលដៅ ។

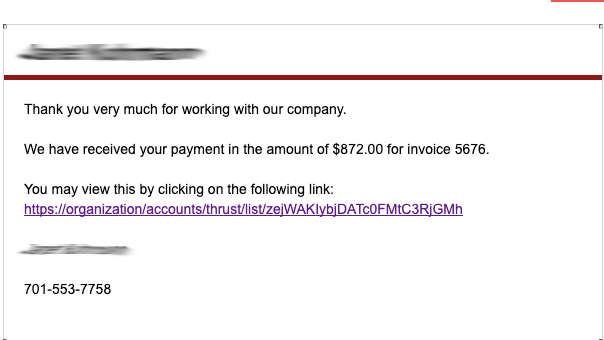

អ្នកវាយប្រហារក្លែងបន្លំទាមទារបង់ប្រាក់ដោយបញ្ឆោតអ្នកប្រើឱ្យចុច និងបើកវាដើម្បីចាប់ ផ្តើមបញ្ចូនដំណើរការឆ្លងមេរោគនេះ។ អ្នកវាយប្រហារភាគច្រើនក្លែងបន្លំអាសយដ្ឋាន អ៊ីមេលដើម្បីផ្ញើអ៊ីម៉េលបន្លំ (malspam) ដែលមានតំណព្យាបាទនាំទៅទៅគេហទំព័រសម្រប សម្រួល ដែលជាកន្លែងដែលមេរោគត្រៀមខ្លួនរួចរាល់ដើម្បីឆ្លងទៅប្រព័ន្ធ។ យោងទៅតាមពាក្យចចាមអារ៉ាមដំបូង លំនាំនៃការវាយប្រហារនេះត្រូវគេកំណត់នៅម៉ោង ១២:២៤ នៅយប់ថ្ងៃពុធទី២០ ខែកុម្ភៈ ដោយរហូតមកដល់ពេលនេះមានការវាយប្រហារមាន លក្ខណៈប្លែកៗគ្នាចំនួនបីដែលត្រូវគ្នាជាមួយ URL លើគោលដៅផ្សេងគ្នាមួយនៅម៉ោង ១២:២៤ យប់និងមួយ ២:០៥ ល្ងាច និងទីបីនៅម៉ោង ២:៥៥ ល្ងាច និងស្នើលំនាំការវាយ ប្រហារ ដែលស្មានទុកជាមុន និងគ្រោងបិទ URL យ៉ាងរហ័សលើ URL គោលដៅ។

បទ ឧក្រិដភាគច្រើនប្រើគណនីសម្របសម្រួលលើអ៊ីម៉េលបន្លំដើម្បីកំណត់ គោលដៅលើជនរងគ្រោះជាពិសេសលើបុគ្គលិកក្រុមហ៊ុន។ការវាយប្រហារតូចមួយកំណត់គោលដៅ ដែល មើលទៅហាក់ដូចជាមានប្រភពមកពីនិយោជិកម្នាក់ទៀត នៅអង្គការរបស់អ្នកទទួល និងជាមួយប្រធានបទដែលមានបំណង និងបង្ហាញឈ្មោះ។ ក្រុមអ្នកស្រាវជ្រាវ GreatHorn បន្តតាមដានមេរោគនេះនិងមើលលំនាំវាយប្រហារថ្មីរបស់ខ្លួន ធ្វើការផ្តល់ព័ត៌មានបន្ថែម និងផ្តល់ការគាំទ្រដល់ការជួសជុល៕

ប្រភពព័ត៌មាន៖