ហេគឃ័រនិយាយភាសាបារាំង OPERA1ER ទទួលបានជោគជ័យក្នុងការវាយប្រហារជាបន្តបន្ទាប់ជាង ៣០ លើស្ថាប័នធនាគារ សេវាហិរញ្ញវត្ថុ និងក្រុមហ៊ុនទូរគមនាគមន៍ឆ្លងប្រទេសអាព្រិក, អាស៊ី និង អាមេរិកឡាទីន នៅចន្លោះឆ្នាំ២០១៨ និង២០២២។ យោងតាមក្រុមហ៊ុនសុវត្ថិភាពសាយប័រស្នាក់ការកណ្តាលសិង្ហបូរី Group-IB អ្នកវាយប្រហារបានលួចប្រាក់សរុបចំនួន ១១លានដុល្លារ និងបានធ្វើឱ្យខូចខាតគិតជាប្រាក់ប្រមាណ ៣០លានដុល្លារថែមទៀត។ នាពេលថ្មីៗ មានការវាយប្រហារនៅឆ្នាំ២០២១ លើធនាគារចំនួន៥ ផ្សេងគ្នានៅប្រទេស Burkina Faso, Benin, Ivory Coast និង Senegal។ ជនរងគ្រោះភាគច្រើនត្រូវបានគេសម្របសម្រួលដល់ទៅ២ដង និងហេដ្ឋារចនាសម្ព័ន្ធរបស់ពួកគេត្រូវបានគេលួចដាក់មេរោគដើម្បីចម្លងទៅកាន់អង្គភាពផ្សេងទៀត។ OPERA1ER មានឈ្មោះម្យ៉ាងទៀតហៅថា DESKTOP-GROUP, Common Raven និង NXSMS គេស្គាល់តាំងពីឆ្នាំ២០១៦ មានគោលដៅវាយប្រហារលើស្ថាប័នហិរញ្ញវត្ថុ និងលួចយកឯកសារ ដោយប្រើ spear-phishing attack។

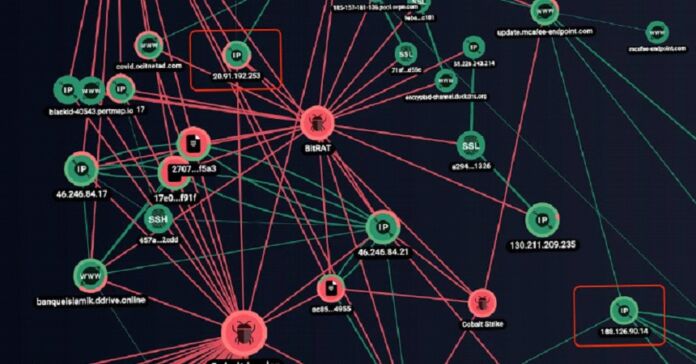

Group-IB បានចែករំលែកជាមួយ The Hacker News ថាៈ OPERA1ER តែងតែធ្វើការនៅចុងសប្តាហ៍ និងថ្ងៃសម្រាក។ ក្រុមនេះប្រើកម្មវិធី open-source និងមេរោគ Trojans ឬ RATs ដែលអាចរកបាននៅលើគេហទំព័រខុសច្បាប់។ ក្រៅពីនេះ ក្រុមនេះក៏ប្រើមេរោគដូចជាៈ Nanocore, Netwire, Agent Teslam Venom RAT, BitRAT, Metasploit និង Cobalt Strike Beacon…។ ហេគឃ័រចាប់ផ្តើមប្រើ “high-quality spear-phishing emails” ជាមួយនឹងវិក័យបត្រ និងបញ្ជូនចេញដោយសរសេរជាភាសាបារាំង និងអង់គ្លេសតិចតួច។

សារទាំងនោះមានភ្ជាប់ ZIP archive ឬលីងទៅកាន់ Google Drive, ម៉ាស៊ីនមេមិនស្របគ្នា (Discord servers), គេហទំព័រឆ្លងមេរោគ, និងដូមិនដែលគ្រប់គ្រងដោយជនទី៣ ដែលនាំទៅកាន់ការចម្លងមេរោគ trojans។ នៅក្នុងប្រតិបត្តិការ RAT ជោគជ័យ គ្រោងការណ៍ Metasploit Meterpreter និង Cobalt Strike Beacon ត្រូវបានដោនឡូត និងបង្កើតដំណើរការចូលប្រើជាប់លាប់, ប្រមូលអត្តសញ្ញាណ និងលួចឯកសារអុីនធឺណិត ក្រោយពង្រីកការស៊ើបអង្កេត ស្គាល់ពីប្រតិបត្តិការខាងក្នុង (back-end)។

ហេគឃ័របានចំណាយពេលពីចន្លោះ ៣-១២ ខែ ពីការឈ្លានពានដំបូង រហូតដល់ក្លែងបន្លំដកប្រាក់ពីម៉ាស៊ីន ATM។ ដំណាក់កាលចុងក្រោយនៃការវាយប្រហារ ពាក់ព័ន្ធនឹងការចូលទៅក្នុងធនាគារឌីជីថលរបស់ជនរងគ្រោះ ហើយអាចផ្ទេរប្រាក់ចេញទៅកាន់គណនីបន្លំរាប់រយ និងចុងក្រោយអាចដកប្រាក់តាមទូ ATM បាន។

Group-IB បានថ្លែងថាៈ នេះជាការវាយប្រហារច្បាស់ៗ និងអាចលួចប្រាក់បានពិតៗ ដោយសារតែឧក្រឹដ្ឋជនមានសិទ្ធិគ្រប់គ្រងគ្រប់កម្រិតនៃប្រព័ន្ធពីការលួចអត្តសញ្ញាណជនរងគ្រោះ។ ក្រុមហ៊ុនបានកត់សម្គាល់ឃើញថាៈ គ្មានបញ្ហា zero-day នៅ OPERA1ER ទេ ប៉ុន្តែហេគឃ័រប្រើចំណុចខ្សោយ ដែលបានរកឃើញកាលពី៣ឆ្នាំមុន។ ហេគឃ័របានលួចចូលយឺតៗ និងប្រុងប្រយ័ត្នទៅកាន់ប្រព័ន្ធគោលដៅ ហើយពួកគេក៏វាយប្រហារបានជោគជ័យទៅលើស្ថាប័នប្រមាណ ៣០ នៅជុំវិញពិភពលោក នៅក្នុងរយៈពេលតិចជាង ២ឆ្នាំ៕

ប្រភពព័ត៌មាន៖ ថ្ងៃទី៣ វិច្ឆិកា ២០២២

ប្រែសម្រួលដោយ៖ កញ្ញា