យុទ្ធនាការមេរោគថ្មីជំរុញប្រតិបត្តិការរបស់កម្មវិធីកម្ចាត់មេរោគ Emotet រួមជាមួយ Qakbot ដែលជាមេរោគ តាមដាន។ Emotet គឺជាមេរោគ Trojan ដែលមានលទ្ធភាពលួចព័ត៌មានផ្ទាល់ខ្លួនដូចជាឈ្មោះអ្នកប្រើ និងពាក្យសម្ងាត់។ អ្នកស្រាវជ្រាវសន្តិសុខលោក Brad Duncan តាមដានយុទ្ធនាការ malspam ដែលជំរុញឱ្យមានយុទ្ធនាការ Emotet និង Qakbot ឱ្យក្លាយជាមេរោគតាមដាន។

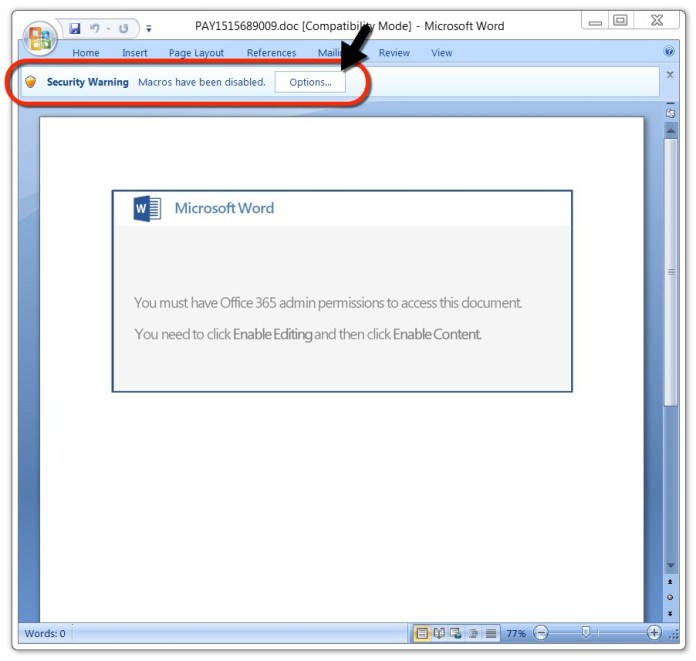

មេរោគអ៊ីធឺណិតរីករាលដាលចាប់តាំងពីឆ្នាំ ២០១៧ ហើយវាគឺជាផ្នែកមួយនៃ មេរោគ Trojans មានតម្លៃថ្លៃហើយបច្ចុប្បន្នវាកំពុងរីករាលដាលតាមរយៈការផ្ញើសារអ៊ីម៉ែលធំ ៗ ។ ការឆ្លងមេរោគនេះចាប់ផ្តើមជាមួយនឹងអ៊ីម៉េលវិក័យប័ត្រ ដែលជម្រុញឱ្យអ្នកប្រើលុបចោលនូវសារអ៊ីម៉ែលមាន link តំណ និងសុំឱ្យអ្នកប្រើចុចលើ link ដើម្បីបញ្ចប់ការទូទាត់។ ចំណុច link មួយភ្ជាប់ទៅឯកសារ XML នៅពេលដែលអ្នកប្រើចុចលើ link ដែលវាទាញយក ឯកសារ XML ជាមួយផ្នែកបន្ថែម .doc ប្រសិនបើជនរងគ្រោះមាន MSOffice វាបើកក្នុង Microsoft Word តាមលំនាំដើម។

Flow chart for recent Emotet malspam infections

“ឯកសារទាញយក XML មានម៉ាក្រូ (បើសិនបើកវានោះ) វានឹងឆ្លងទៅលើវីនដូ ដែលងាយរង គ្រោះជាមួយ Emotet” ។ Emotet គឺជា Trojan ទំនើបដែលវាដើរតួជាអ្នកបើក និងអ្នកទាញ យកនៅពេលដែលវាឆ្លងទៅម៉ាស៊ីនរបស់ជនរងគ្រោះ ដោយវារារាំងកំណត់ហេតុហើយរក្សា ទុកចរាចររបស់បណ្តាញតាមរយៈកម្មវិធីរុករកដែលនាំឱ្យទិន្នន័យសំខាន់ត្រូវគេចងក្រងដើម្បីចូលប្រើគណនីរបស់ជនរងគ្រោះ។

ក្រោយពីមានការឆ្លងមេរោគដំបូង Emotet ទាញយកកម្មវិធីកម្ចាត់មេរោគ Qakbot និងដំឡើងទៅម៉ាស៊ីនជនរងគ្រោះ។ មេរោគទាំងពីរនៅតែមានជាប់ រហូតតាមរយៈ registry.when Qakbot ។ វាចម្លងខ្លួនវាទៅថតផ្សេងទៀត ហើយជំនួសដោយ ឯកសារដើមជាមួយ calc.exe ដែលមានឈ្មោះថ្មី។ មេរោគ Qakbot មានលទ្ធភាពតាមដានសកម្មភាពរុករករបស់កុំព្យូទ័រ ដែលមានមេរោគ និងកត់ត្រាព័ត៌មានទាំងអស់ ដែលមានជាប់ ទាក់ទងទៅនឹងគេហទំព័រពាក់ព័ន្ធនឹងហិរញ្ញវត្ថុ៕

ប្រភពព័ត៌មាន៖