ក្រុមអ្នកស្រាវជ្រាវសង្កេតឃើញថា មានយុទ្ធនាការព្យាបាទថ្មីមួយដែលផ្តល់មេរោគដ៏មានឥទ្ធិពល ExileRAT តាមរយៈឯកសារ Powerpoint របស់កម្មវិធី Microsoft ដោយប្រើហេដ្ឋារចនាសម្ព័ន្ធម៉ាស៊ីនបម្រើ C២ ពីមុន។ អ្នកវាយប្រហារបញ្ជូនមេរោគតាមរយៈឯកសារភ្ជាប់អ៊ីម៉ែលនិងអាស័យដ្ឋានអ៊ីម៉ែលតំណាងឱ្យរដ្ឋបាលកណ្ដាលទីបេ (CTA) ដែលជាអង្គការរដ្ឋាភិបាលទីបេ។

យុទ្ធនាការរបស់ពពួកមេរោគ នេះហាក់ដូចជាឈ្លបយកការណ៍លើជនស៊ីវិលដោយសារហេតុផលនយោបាយ ហើយវាទំនងជាមិនចែកចាយដើម្បីទទួលទទួលចំណេញផ្នែកហិរញ្ញវត្ថុទេ។ ឯកសារទម្រង់ PPSX ដែលជាការបញ្ចាំងស្លាយមិនអាចកែសម្រួលបានតាមរយៈ MS Powerpoint ត្រូវគេប្រើសម្រាប់ការវាយប្រហារនេះហើយវាត្រូវបានភ្ជាប់ជាមួយបញ្ជីផ្ញើសារ CTA ។

ការវិភាគបន្ថែមទៀតបានបង្ហាញថាយុទ្ធនាការមេរោគបានចែករំលែក payload និង រចនាសម្ព័ន្ធដែលមេរោគ LuckyCat មុន ៗ ប្រើប្រាស់ (មេរោគtrojan ដែលមានមូលដ្ឋានលើប្រព័ន្ធដំណើរការ Android និងWindows )។ ក្រៅពីនោះម៉ាស៊ីនបម្រើ C២ ត្រូវគេប្រើសម្រាប់យុទ្ធនាការច្រើន ដោយការប្រើ payload ជាច្រើនដូចគ្នា និងការទម្លាក់ឯកសារ PPSX អាចជួយអ្នកវាយប្រហារអនុវត្តការផ្ទុក payload ជាច្រើនទៅជាប្រព័ន្ធជនរងគ្រោះ។

ហេដ្ឋារចនាសម្ព័ន្ធបញ្ជីឈ្មោះត្រូវក្រុមហ៊ុនដែលមានមូលដ្ឋាននៅប្រទេសឥណ្ឌា DearMail ប្រើប្រាស់ផ្តល់នូវ កម្មវិធីគ្រប់គ្រងយុទ្ធនាការអ៊ីម៉ែលដែលមានមូលដ្ឋានលើ Cloud។ អ្នកវាយប្រហារបំពានលើ Email Header និងកែប្រែការឆ្លើយតបស្តង់ដារដែលជួយក្នុងការឆ្លើយតបផ្ទាល់ពីជនរងគ្រោះទៅអាសយដ្ឋានអ៊ីម៉ែលរបស់អ្នកវាយប្រហារ។

ដំណើរការឆ្លងមេរោគ ExileRAT

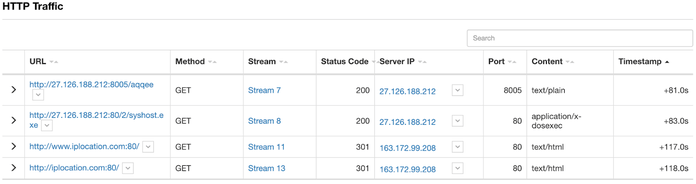

អ្នកវាយប្រហារប្រើមូលដ្ឋានគ្រឹះរបស់ក្រុមហ៊ុន Microsoft ដោយប្រើកូដបញ្ជាពីចម្ងាយ និងប្រើការបំពានបង្ហោះលើ GitHub ដែលមានប្រើសម្រាប់សាធារណៈ។ លេខកូដទាញយកស្ថិតនៅក្នុងឯកសារ “slide1.xml.rels” ហើយអ្នកស្រាវជ្រាវវិភាគឯកសារដោយវិភាគពី Threat Grid របស់ការគំរាមកំហែង និងស្វែង PPSX ដែលប៉ុនប៉ងទាក់ទងទីតាំង IP ដើម្បីបង្ហាញពីការស្វែងរកភូមិសាស្រ្តមួយចំនួនផងដែរ។

យោងតាមការស្រាវជ្រាវរបស់ក្រុម Cisco Talos ក្រៅពីការឆ្លងមេរោគ ExileRAT នេះអ្នកស្រាវជ្រាវកំណត់ថតជាច្រើនដែលមានឯកសារ .exe និង .dll ផ្សេងទៀតដូចជា AcroRd32.exe និង ccL100U.dll។ IP របស់ម៉ាស៊ីនបម្រើ C២ របស់ hardcoded ក្នុង Syshost.exe ទើបទទួលបាន Domain គួរឱ្យចាប់អារម្មណ៍ជាក់លាក់មួយ mondaynews [។ ] tk ។ Domain នេះគឺជា Domain C2 នៃ Android RAT ដែលបង្កើតនៅថ្ងៃទី ៣ ខែមករា។ នេះគឺជាកំណែថ្មីបំផុតរបស់ LuckyCat Android RAT ដែលគេប្រើប្រាស់ក្នុងឆ្នាំ ២០១២ ប្រឆាំងនឹងក្រុមសកម្មជនទីបេ៕

ប្រភពព័ត៌មាន៖